Informationssicherheitsmanagement – klar, strukturiert, praxisnah

Das WolfISMS ist ein zentrales System zur Einführung, Umsetzung und kontinuierlichen Verbesserung eines Informationssicherheitsmanagementsystems nach gängigen Standards wie ISO/IEC 27001, NIS2 oder BSI-Grundschutz. Es unterstützt Unternehmen dabei, Informationssicherheit systematisch zu steuern, Risiken transparent zu bewerten und Anforderungen aus Normen, Gesetzen und internen Vorgaben effizient umzusetzen.

Der Fokus liegt dabei bewusst auf Praxisnähe, Übersichtlichkeit und Relevanz: Das System enthält alle Funktionen, die für ein wirksames ISMS notwendig sind – ohne unnötige oder überladene Features. Es wurde speziell für die Anforderungen des Mittelstands konzipiert und ist sowohl für den Einstieg als auch für den langfristigen Betrieb geeignet.

Modularer Aufbau – alles, was ein ISMS braucht

Das ISMS ist modular aufgebaut. Jedes Modul erfüllt eine klar definierte Aufgabe und greift logisch in die anderen Bereiche ein:

Dokumente

Zentrale Verwaltung aller ISMS-relevanten Dokumente wie Richtlinien, Konzepte, Prozesse und Nachweise inklusive Versionierung und Freigaben.

Assets

Strukturierte Erfassung und Klassifizierung von Informationswerten, IT-Systemen, Anwendungen, Standorten und Prozessen als Grundlage für Risikoanalysen.

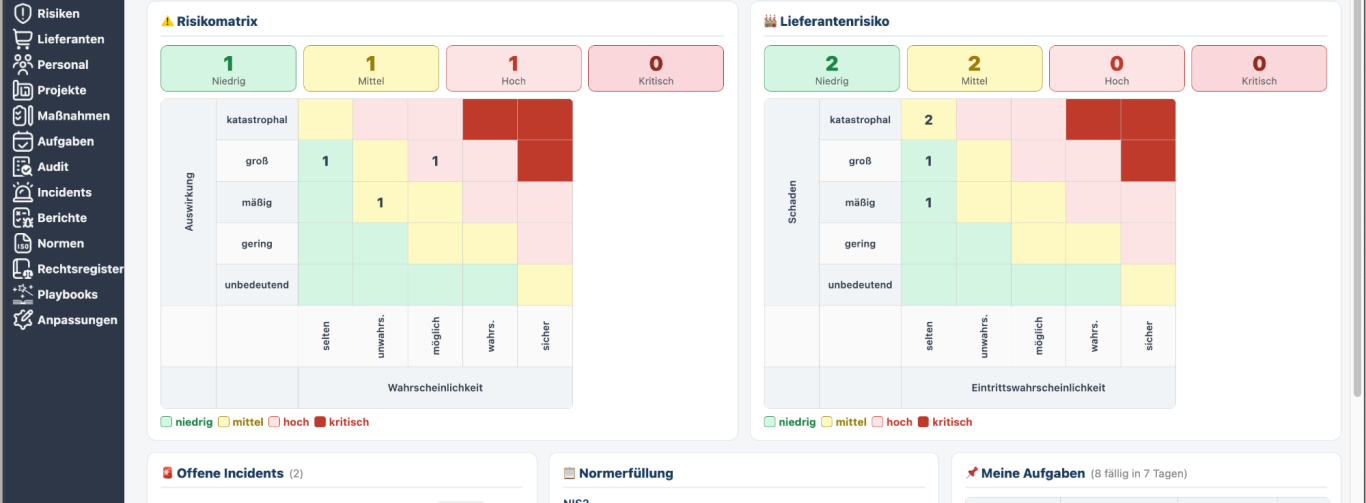

Risikomanagement

Systematische Identifikation, Bewertung und Behandlung von Risiken mit nachvollziehbaren Risikobewertungen und Vererbungsmechanismen.

Lieferantenmanagement

Bewertung und Überwachung von Dienstleistern und Lieferanten inklusive Sicherheitsanforderungen, Risiken und Abhängigkeiten.

Personalmanagement

Abbildung sicherheitsrelevanter Aspekte im Personalbereich, z. B. Rollen, Verantwortlichkeiten, Schulungen und Berechtigungen.

Maßnahmen

Planung, Umsetzung und Nachverfolgung von Sicherheitsmaßnahmen mit klarer Zuordnung zu Risiken, Normanforderungen oder Auditergebnissen.

Aufgaben- und Terminverwaltung

Strukturierte Steuerung von Aufgaben, Fristen und Verantwortlichkeiten zur Sicherstellung der kontinuierlichen Umsetzung.

Audits

Unterstützung interner und externer Audits inklusive Planung, Feststellungen, Maßnahmen und Nachverfolgung.

Incidents

Erfassung, Bewertung und Bearbeitung von Sicherheitsvorfällen mit klarer Dokumentation und Lessons Learned.

Berichte

Aussagekräftige Berichte für Management, Audits und Nachweise – übersichtlich, nachvollziehbar und zielgruppengerecht.

Normen

Abbildung relevanter Normen und gesetzlicher Anforderungen als strukturierte Grundlage für Maßnahmen, Audits und Berichte.

Playbooks

Durch klar definierte Schritte, Verantwortlichkeiten und Eskalationswege unterstützen Playbooks eine schnelle Reaktion, reduzieren Risiken und machen Informationssicherheit im Alltag effektiv umsetzbar.

Anpassungen

Flexible Erweiterungen und Integrationen, z. B. Anbindung externer Systeme oder individuelle Prozessanpassungen.

Offen, integrierbar und zukunftssicher

Ein zentrales Merkmal des ISMS ist seine offene Architektur. Das System lässt sich nahtlos in bestehende IT-Umgebungen integrieren und kann mit externen Systemen wie Ticket-, Monitoring-, IAM- oder DMS-Lösungen verbunden werden. Moderne Schnittstellen, klare Datenstrukturen und eine modulare Umsetzung sorgen für maximale Flexibilität.

Funktionen wie Single Sign-On (SSO), Vererbungslogiken (z. B. bei Assets, Risiken oder Maßnahmen) sowie konsistente Berechtigungsmodelle sind fester Bestandteil des Systems – nicht als Zusatz, sondern als integraler Bestandteil eines professionellen ISMS.

Entwickelt für den Mittelstand

Das ISMS wurde gezielt für mittelständische Unternehmen entwickelt: verständlich, übersichtlich und effizient. Es unterstützt die Fachabteilungen ebenso wie IT-Leitung, ISMS-Verantwortliche und Management – ohne unnötige Komplexität, aber mit der nötigen Tiefe für Audits, Zertifizierungen und regulatorische Anforderungen.

Das Ergebnis ist ein schlankes, leistungsfähiges und nachhaltiges ISMS, das Sicherheit nicht verkompliziert, sondern beherrschbar macht.

Offene und zukunftssichere Systemarchitektur

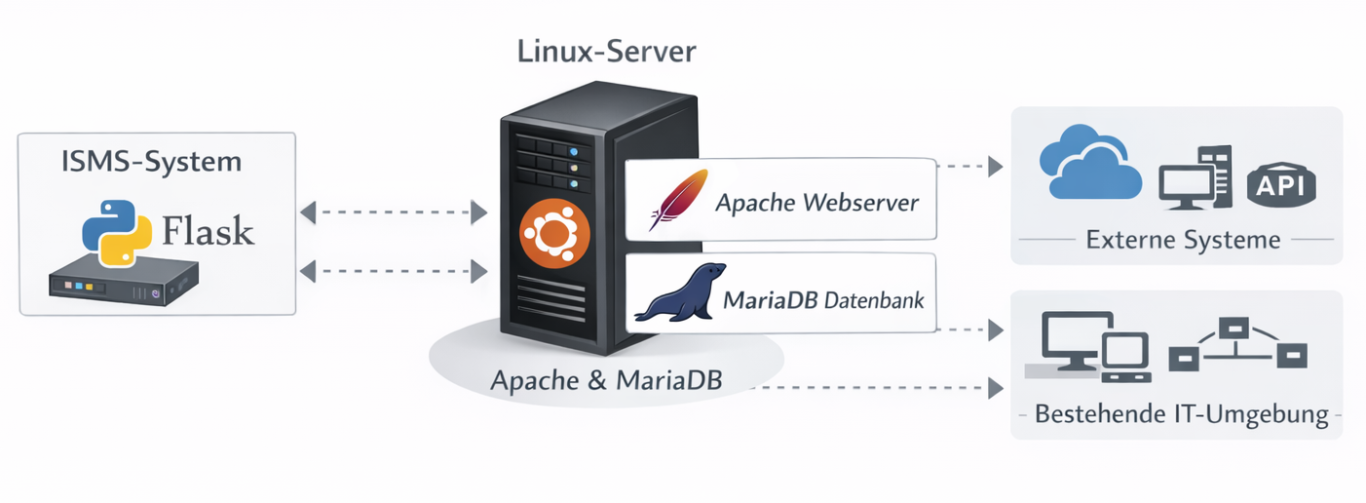

Das ISMS-System basiert auf dem bewährten Python-Flask-Framework und wird auf einem Linux-Server betrieben, bevorzugt unter Ubuntu. Als Webserver kommt Apache zum Einsatz, während die persistente Datenhaltung über MariaDB erfolgt. Diese Kombination etablierter Open-Source-Technologien gewährleistet einen stabilen, performanten und langfristig wartbaren Betrieb.

Durch die konsequent offene Architektur lässt sich das ISMS optimal in bestehende IT-Umgebungen integrieren. Sowohl die Server-Infrastruktur als auch die eingesetzten Software-Komponenten entsprechen gängigen Standards und sind in professionellen Rechenzentrums- und On-Premises-Umgebungen weit verbreitet. Dies reduziert Abhängigkeiten von proprietären Plattformen und ermöglicht eine hohe Investitionssicherheit.

Die service- und schnittstellenorientierte Umsetzung erlaubt eine flexible Anbindung externer Systeme, wie z. B. Ticket- und Incident-Management-Systeme, Monitoring-Lösungen, Identity- und Access-Management-Plattformen, Dokumentenmanagement-Systeme oder weitere Fachanwendungen. Die Integration kann dabei über definierte Schnittstellen, Datenbankanbindungen oder automatisierte Prozesse erfolgen.

Dank der klaren Trennung von Web-Frontend, Applikationslogik und Datenhaltung ist das System skalierbar, modular erweiterbar und individuell anpassbar. Neue Funktionen oder kundenspezifische Erweiterungen lassen sich ohne tiefgreifende Eingriffe in die bestehende Architektur realisieren. Dadurch eignet sich das ISMS-System sowohl für den initialen Einsatz als auch für den langfristigen Ausbau im Rahmen wachsender organisatorischer, regulatorischer oder technischer Anforderungen.

Insgesamt bietet diese Architektur eine robuste Grundlage für ein modernes, integrierbares und zukunftsfähiges Informationssicherheitsmanagementsystem, das sich nahtlos in bestehende IT-Landschaften einfügt und gleichzeitig offen für neue Anforderungen bleibt.

Kein eigener Serverbetrieb gewünscht?

WolfISMS ist neben der klassischen On-Premise-Installation auch als Cloud-Service verfügbar. Die Bereitstellung erfolgt auf Servern mit Standort in Deutschland.

Ein späterer Wechsel in eine eigene On-Premise-Installation ist jederzeit möglich: Ihre Daten können vollständig exportiert und in eine lokale Version von WolfISMS importiert werden.

Für die Cloud-Nutzung fallen ausschließlich die regulären Lizenzkosten an – es wird kein zusätzlicher Aufpreis berechnet.

Preise & Editionen

WolfISMS ist in drei klar strukturierten Editionen verfügbar. Alle Editionen enthalten die vollständigen Kernfunktionen des Systems. Der Unterschied liegt in der Anzahl der enthaltenen aktiven Nutzer. Preise excl. MwSt

Standard

495 EUR / Jahr

1.295 EUR / 3 Jahre

- Bis zu 3 aktive Nutzer

- Vollständige ISMS-Grundfunktionen

- Ideal für kleine Organisationen oder Pilotprojekte

Professional

1.295 EUR / Jahr

3.295 EUR / 3 Jahre

- Bis zu 10 aktive Nutzer

- Alle Funktionen der Standard-Edition

- Für kleine bis mittelständische Unternehmen

Enterprise

3.295 EUR / Jahr

8.295 EUR / 3 Jahre

- unbegrenzte Nutzer

- Alle Funktionen der Professional-Edition

- Für größere Organisationen und Unternehmensgruppen

Normen/Standard inklusive

- NIS2

- ISO/IEC 27001:2022

- DSGVO

Zusätzliche Normen/Standards

- CMMC 2.0 einmalig 295 EUR

- BSI Grundschutz einmalig 295 EUR

Mehrere Installationen auf einem Server

- Auf Anfrage

Alle Preise Netto zzgl. Mwst

Definition „aktiver Nutzer“

Als aktive Nutzer gelten alle Benutzer, die Inhalte im System bearbeiten oder verwalten, z. B.:

- Dokumente

- Assets

- Risiken

- Maßnahmen

- Lieferanten

- Audits

- Incidents

- Aufgaben / Termine

- Normen

Reine Leser (Read-only-Zugriff) können optional ohne Anrechnung auf die Nutzeranzahl eingebunden werden.

Diese reinen Leser haben Zugriff auf freigegebene Dokumente und können diese als gelesen und verstanden markieren.

Dadurch steht ein revisionssicherer Nachweis über die Kenntnisnahme zur Verfügung – z. B. für Schulungen, Richtlinien oder Verfahrensanweisungen.

Während einer aktiven Subscription steht der Zugang zu folgenden Leistungen zur Verfügung:

- regelmäßige Fehlerbehebungen (Bugfixes)

- kontinuierliche Verbesserungen und Weiterentwicklungen

- neue Versionen der Software innerhalb der gebuchten Edition

Die Weiterentwicklung der Software erfolgt im Rahmen der Produktstrategie.

Nach Ablauf der Subscription bleibt die installierte Version weiterhin nutzbar, es werden jedoch keine weiteren Updates mehr bereitgestellt.

Wichtiger Hinweis

WolfISMS ist ein Software-Werkzeug zur Unterstützung beim Aufbau, Betrieb und der Dokumentation eines Informationssicherheits-Managementsystems (ISMS).

Eine Garantie für das Erlangen einer Zertifizierung (z. B. ISO/IEC 27001) oder für die vollständige Wirksamkeit Ihres ISMS kann nicht übernommen werden, da ein normkonformes ISMS stets die Umsetzung, Etablierung und das Leben von Prozessen, Verantwortlichkeiten und organisatorischen Maßnahmen im Unternehmen voraussetzt.

WolfISMS stellt hierfür die notwendige technische Plattform bereit, ersetzt jedoch keine organisatorischen Prozesse, Managemententscheidungen oder fachliche Beratung.

Benötigen Sie Unterstützung beim Aufbau oder bei der Zertifizierung Ihres ISMS, sprechen Sie uns gerne an.

Wir arbeiten mit erfahrenen Partnern zusammen, die Sie professionell bis zur erfolgreichen Zertifizierung begleiten können.